有(yǒu)安全研究機(jī)構發現(xiàn)了(le)一(yī)個(gè)名為(wèi)“GXCλ Team”的(de)網絡犯罪團夥,該團夥專門(mén)制(zhì)作(zuò)用(yòng)于網上(shàng)銀(yín)行(xíng)盜竊、 電(diàn)子(zǐ)商務欺詐和(hé)網絡詐騙的(de)工(gōng)具。2023 年(nián) 11 月(yuè),該團夥的(de)頭目以“googleXcoder”的δ(de)别名在暗(àn)網上(shàng)發布了(le)多(duō)條公告,宣布在暗(àn)網上(shàng)出售的(de)産品最高(gāo)可(kě)享受 20% 的(de)折扣。

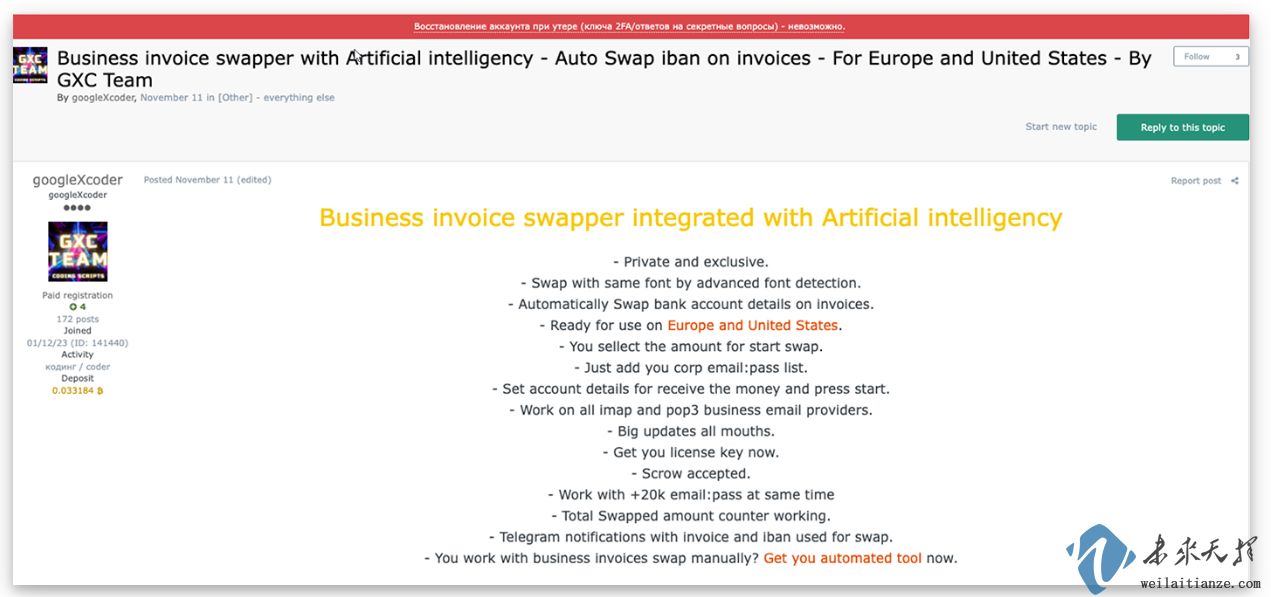

這(zhè)些(xiē)帖子(zǐ)中向大(dà)家(jiā)介紹了(le)一(yī)種新工(gōn↓g)具,該工(gōng)具結合了(le)人(rén)工(gōng)智能(néng) (AI),可(kěδ)用(yòng)于創建用(yòng)于電(diàn)信欺詐和(hé)商業(yè)電(diàn)子(zǐ&)郵件(jiàn)欺詐 (BEC) 的(de)虛假發票(piào)。

據報(bào)告,成功的(de)商業(yè)電(diàn)子(zǐ)郵件(jiàn)欺詐 (BEC) 詐騙(例如(rú)發票(pià≠o)欺詐)平均每起事(shì)件(jiàn)可(kě)造成超過 12 萬美(měi)元的(de)損失,給企業(yè)造成了(•le)超過 24 億美(měi)元的(de)驚人(rén)财務損失。

毫無疑問(wèn),網絡犯罪分(fēn)子(zǐ)已經認識到(dào)人(rén)工(gōng)智能(néng)在增強和(hé)擴展其業(yè)務方面的(de)巨大(dà)潛力。但&(dàn)人(rén)工(gōng)智能(néng)為(wèi)他(tā)們提供了(le)哪些(xiē)具體(tǐ)優勢?

利用(yòng)大(dà)型語言模型 (LLM) 的(de)人(rén)工(gōng)智能(néng)驅動平台(如(rú)σ FraudGPT 和(hé) WormGPT)的(de)出現(xiàn)改變了(le)遊戲規則。這(zhè)些(xiē)框架可(kě)以創建複雜(zá)而精密的(de)商業(εyè)電(diàn)子(zǐ)郵件(jiàn)入侵 (BEC) 活動,生(shēng)成用(yòng)于洗錢(qián)計±(jì)劃的(de)垃圾郵件(jiàn)內(nèi)容,并提供預制(zhì)的(de)惡意策略和(hé)工(gōng)具。

就(jiù)在 2024 年(nián)開(kāi)始之前,即 12 月(yuè) 30 日(rì),他(t'ā)們推出了(le)其 AI 工(gōng)具的(de)更新版本,名為(wèi)“Business Invoice Swapper”。

此次更新已通(tōng)過“GXC 團隊”的(de)官方 Telegram 頻(pín)道(dào)發布。該工(gōng)具以租賃方式提供,訂閱計(j↔ì)劃起價為(wèi)每周 2,000 美(měi)元,或者一(yī)次性支付 15,000 美(měi)元即可(kě)無限制(zhì)使用(y≤òng)。

要(yào)使該工(gōng)具發揮作(zuò)用(yòng),操作(zuò)員(yuán)必須輸入 要(yào)掃描的(de)受感染電(diàn)子(zǐ)郵件(jiàn)帳戶列表。這(zhè)涉及在文(wén)檔中指定憑證以及用(yòng)于“交換”或欺騙過程的(de) IBAN 和(hé) BIC 代碼。值得(de)注意的(de)是(shì),大(dà)多(duō)數(shù)已識别的(de)受害者帳戶主要(yào)來(lái)自(zì)英國(guó)♣和(hé)各個(gè)歐盟國(guó)家(jiā),包括但(dàn)不(bù)限于西(xī)班牙、法國(guó)、波蘭、意大(dà)利、德國(g÷uó)、瑞士等。

該工(gōng)具采用(yòng)專有(yǒu)檢測算(suàn)法,通(tōng)過 POP3/IMAP4 協議(yì)仔細檢查受感染的(de)電(diàn)子(zǐ)↔郵件(jiàn),識别提及發票(piào)或包含付款詳細信息附件(jiàn)的(de)郵件(jiàn)。檢測到(dào)後,它會(huì)将預期♦收件(jiàn)人(rén)(如(rú)受害者的(de)供應商)的(de)銀(yín)行(xíng)信息更改為(wèi)犯罪者指定的(de)詳細信息。然後,更改後的(φde)發票(piào)要(yào)麽替換原始郵件(jiàn),要(yào)麽發送給預定的(de)聯系人(rén)列表。這(zhè)些(xiē)方法通(tōng)常用(yòn>g)于電(diàn)信欺詐和(hé)衆所周知(zhī)的(de)虛假發票(piào)詐騙。

通(tōng)常,受害公司的(de)會(huì)計(jì)和(hé)員(yuán)工(gōng)不(bù)會(huì)徹底檢查看(kàn)似熟悉或幾∑乎真實的(de)發票(piào),從(cóng)而導緻有(yǒu)未經核實的(de)付款出現(xiàn)。該工(gōng)具的(de)多(duō)語言功能(néng÷)允許自(zì)動掃描消息而無需任何人(rén)工(gōng)幹預,提供了(le)顯著的(de)優勢和(hé)規模。在這(zhè)種情況下(xià),該工(gōng)具的(de)創建者有(yǒu)效≥地(dì)利用(yòng)人(rén)工(gōng)智能(néng)來(lái)完成一(yī)項專門(mén)的(de)任務——識别包含付款詳細信§息的(de)發票(piào)。此外(wài),該工(gōng)具還(hái)配備了(le)多(duō)語言支持,使其能(néng)夠處理(lǐ)和(hé)理♠(lǐ)解各種語言的(de)數(shù)據,這(zhè)是(shì)處理(lǐ)以不(bù)同語言編寫的(de)發票≤(piào)的(de)關鍵功能(néng)。

此前,“GXC 團隊”因創建各種在線欺詐工(gōng)具而聲名狼藉,這(zhè)些(xiē)工(gōng)具包括從(cóng)受感染的(de)支付數(shù)據檢查器(qì)到(πdào)複雜(zá)的(de)網絡釣魚和(hé)短(duǎn)信釣魚工(gōng)具包。他(tā)們被認為(wèi)是(shì)這(zhè)一(yī)非法 領域的(de)主謀,為(wèi)網絡犯罪分(fēn)子(zǐ)提供一(yī)套現(xiàn)成的(de)工(gōng)具,旨在欺騙全球消費(fèi)者。此外(wài),他(tā)們還(hái)提↕供持續的(de)更新和(hé)技(jì)術(shù)支持以進行(xíng)欺詐。

目前,“GXC 團隊”開(kāi)發的(de)工(gōng)具能(néng)夠針對(duì) 300 多∑(duō)個(gè)實體(tǐ),包括頂級金(jīn)融機(jī)構、政府服務、郵政服務、加密貨币平台、支付網絡和(hé)主要(yào)國(guó)際在線市(shì)場(chǎ£ng),包括 AMEX、亞馬遜、币安、Coinbase、Office 365(微(wēi)軟)、PayPal、ING、德意志("zhì)銀(yín)行(xíng)、郵政銀(yín)行(xíng)、DKB AG(Das kann Bank)、BBBank eG(前身(shēn)為(w♥èi) Badische Beamtenbank)和(hé)多(duō)家(jiā)西(xī)班牙銀(yín)行(xíng),具體(tǐ)包括 ABANCA、Banca March、Ba₽nco de Sabadell、Grupo Caja Rural、Unicaja Banco SA、Caixa Enginφyers、Banco Mediolanum、Laboral Kutxa、Eurocaja Dynamic、BBVA 和(hé) Santander。

除了(le)利用(yòng)人(rén)工(gōng)智能(néng)來(lái)擴大(dà)運營範圍外(wài),犯罪者還(hái)采取了(le)一(yī)種新方法——繞過雙因素身(shēn)份驗證 (2FA),即制(zhì)作(zuò)模仿官方手機(jī)銀(yín)行(xíng)應用(yòng)程序的(de)惡意 Android 代碼。受 害者被誘騙安裝這(zhè)個(gè)假應用(yòng)程序,并被要(yào)求确認他(tā)們的(de) OTP(φ一(yī)次性密碼),然後該密碼會(huì)被攔截并傳輸到(dào)攻擊者管理(lǐ)的(de)命令與控制(zhì) (C2C) 服務器(qì)。

網上(shàng)銀(yín)行(xíng)系統所需的(de)登錄憑據之前是(shì)通(tōng)過網絡釣魚工(gōng)具包獲取的(d≤e)。一(yī)旦 OTP 被攔截,惡意分(fēn)子(zǐ)就(jiù)可(kě)以訪問(wèn)受害者的(de)銀(yín)♦行(xíng)賬戶,利用(yòng)地(dì)理(lǐ)相(xiàng)關的(de)住宅代理(lǐ)來(lái)促進未經授權的(de)訪✘問(wèn)。

“GXC 團隊”還(hái)創建了(le)多(duō)個(gè)工(gōng)具包,旨在通(tōng)過虛假的(de)政府網站(zhàn)竊取澳×大(dà)利亞和(hé)西(xī)班牙公民(mín)的(de)身(shēn)份信息。在澳大(dà)利亞,攻擊者冒充“my.gov.au”門(mén)戶網站(zhàn),誘騙受害者提供個(gè>)人(rén)信息,然後惡意收集這(zhè)些(xiē)信息。他(tā)們通(tōng)過欺騙性在線手段竊取身(shēn)份信息和(hé)并利用(yòn$g)人(rén)們毫無戒心這(zhè)一(yī)條件(jiàn)進行(xíng)欺詐。

在西(xī)班牙的(de)案例中,“GXC 團隊”創建了(le)一(yī)個(gè)冒充 GOB.ES 網站(zhàn)的(de)僞造登陸頁面。這(zhè)個(gè)虛假頁面聲稱支持通(tōng)過多(duō)家(jiā)銀(yín)行(xíng)付款,其目的(de)是(shì)通(tōng)過呈♠現(xiàn)看(kàn)似來(lái)自(zì)政府官方網站(zhàn)的(de)內(nèi)容來(lái)赢得(de)受害者的(de)信任。這(zhè)種方法被用(yòng)來(lái)欺騙個≈(gè)人(rén)與惡意行(xíng)為(wèi)者分(fēn)享敏感信息。

人(rén)工(gōng)智能(néng)在網絡犯罪中的(de)應用(yòng)并不(bù)是(shì)一(yī)β個(gè)全新的(de)概念。已被用(yòng)于各種惡意目的(de),例如(rú)垃圾郵件(jiàn),其中神經網絡被用(yòng<)來(lái)逃避反垃圾郵件(jiàn)過濾器(qì),通(tōng)常通(tōng)過馬爾可(kě)φ夫鏈等方法。此外(wài),人(rén)工(gōng)智能(néng)還(hái)被用(yòng)于黑(hēi)市(shì) SEO 等領域,高(gāo)級參與者使用(yòng)神經網 絡來(lái)創建欺騙性網絡內(nèi)容。

根據評估,人(rén)工(gōng)智能(néng)在網絡犯罪活動中市(shì)場(chǎng)前景較大(dà)的(de)應用(yòng)領域包括:

·為(wèi)惡意和(hé)欺詐目的(de)而生(shēng)成內(nèi)容,目的(de)是(shì)優化(huà)人(rén)力資源和(hé)擴大(d↔à)運營規模。

·通(tōng)過文(wén)本處理(lǐ)和(hé)文(wén)檔分(fēn)析識别特定對(duì)象和(hé)目标。

·網絡犯罪行(xíng)動的(de)決策和(hé)自(zì)動化(huà)。

·利用(yòng)人(rén)工(gōng)智能(néng)驅動的(de)機(jī)器(qì)人(rén)進行(xíng)先進的(de)社會(huì)工(gōng)程技↔(jì)術(shù)。

·分(fēn)析和(hé)評分(fēn)潛在受害者,研究他(tā)們的(de)行(xíng)為(wèi),并發現(xiàn)更有(yǒu)效的♥(de)定位和(hé)利用(yòng)模式。

·繞過反欺詐過濾器(qì)和(hé)網絡安全控制(zhì)(例如(rú)使用(yòng) Deep Fakes 和(hé) AI 生(shēng)成的(de)工(gōng)件(j♠iàn))。

·影(yǐng)響和(hé)幹擾活動,其中 AI 将用(yòng)于情感分(fēn)析、定位活動和(hé¶)與受衆的(de)實際互動(例如(rú)在社交媒體(tǐ)網絡和(hé)替代數(shù)字渠道(dà€o)中)。

這(zhè)些(xiē)觀察突出了(le) AI 在網絡犯罪中不(bù)斷發展和(hé)擴大(dà)的(de)作(z€uò)用(yòng),對(duì)網絡安全工(gōng)作(zuò)構成了(le)重大(dà)挑戰。